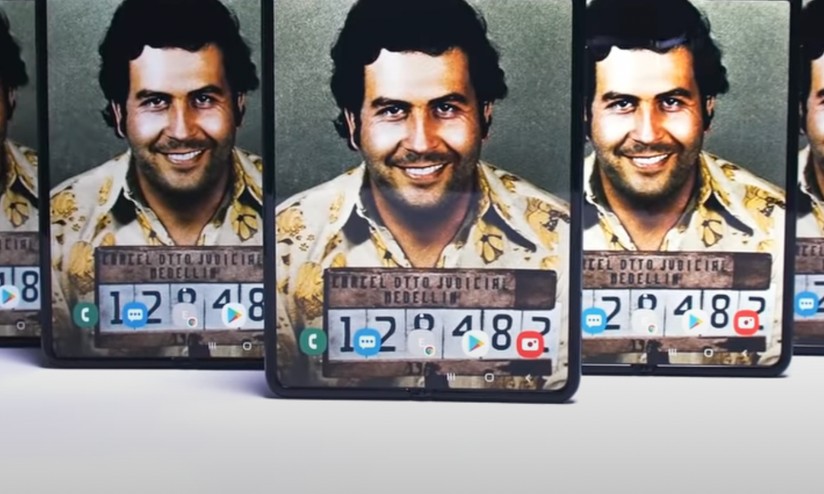

I nostri dati personali sono estremamente sensibili sul web e vanno sempre protetti, ma a volte non bastano i semplici antivirus, perché nascono ogni giorno virus sempre più aggressivi, come quello causato dal software Escobar.

I nostri dati personali sono estremamente sensibili sul web e vanno sempre protetti, ma a volte non bastano i semplici antivirus, perché nascono ogni giorno virus sempre più aggressivi, come quello causato dal software Escobar.

Secondo BleepingComputer, il trojan o virus bancario può ora rubare i codici di autenticazione a più fattori di Google Authenticator. Altre nuove caratteristiche/capacità includono la possibilità di prendere il controllo dei dispositivi Android infetti utilizzando VNC, registrando l’audio e scattando foto, mentre si espande anche il set di app mirate per il furto di credenziali.

BleepingComputer sostiene che utilizzando la piattaforma di cyber-intelligence DARKBEAST di KELA, ha trovato un post su un forum di hacking di lingua russa dove lo sviluppatore di Aberebot promuove la sua nuova versione sotto il nome di ‘Escobar Bot Android Banking Trojan’. I risultati sono stati poi confermati dai ricercatori di MalwareHunter, McAfee e Cyble.

Come la maggior parte dei trojan bancari, Escobar mostra moduli di login in sovraimpressione per dirottare le interazioni degli utenti con le app e i siti web di online banking. L’obiettivo principale del virus è quello di rubare abbastanza informazioni per consentire ai criminali informatici di prendere il controllo dei conti bancari delle vittime ed eseguire transazioni finanziarie non autorizzate. I criminali informatici hanno riferito di aver ampliato il set di banche e istituzioni finanziarie mirate a 190 entità da 18 paesi nell’ultima versione. Il rapporto non condivide i loro nomi.

Il virus richiede 25 permessi, di questi 15 vengono abusati per scopi malevoli. Gli esempi includono l’accessibilità, la registrazione audio, la lettura degli SMS, la lettura/scrittura dello storage, l’ottenimento della lista degli account, la disabilitazione ne del keylock, l’effettuazione di chiamate e l’accesso alla posizione precisa del dispositivo. Pare che questo sia sufficiente per aiutare i criminali a superare la difesa dell’autenticazione a due fattori (2FA) quando assumono il controllo dei conti bancari online. I codici 2FA vengono creati generalmente via SMS o sono memorizzati e ruotati in strumenti come Authenticator di Google in quanto è considerato più sicuro a causa di non essere suscettibile di attacchi SIM swap.

Tuttavia, i codici di Google Authenticator non sono ancora protetti dal malware che si infiltra nello spazio utente.

Affinchè un malware possa disporre liberamente di un dispositivo attaccato, occorre prima che in qualche modo arrivi dentro quel dispositivo. Escobar può aggredire gli smartphone sfruttando il solito ventaglio di strategie cui bisogna prestare attenzione, ovvero SMS di phishing, app che sembrano innocue ospitate dal Play Store, siti cloni. A prescindere dalla minaccia informatica e dai danni che può provocare, i consigli per proteggersi restano sempre gli stessi: quando si usa lo smartphone è necessario prestare la massima attenzione.